Conocimientos generales: Siete obstáculos para la efectiva gestión de seguridad de la información – Seguridad de la información

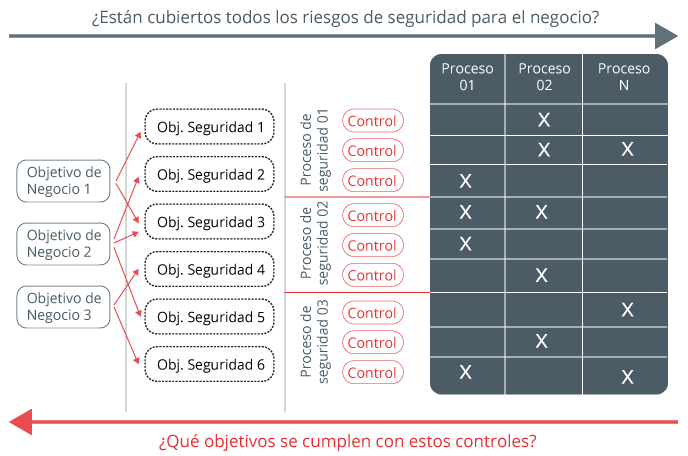

Videotutorial Selección de controles de seguridad en IT - Fundamentos de la ciberseguridad para profesionales IT | LinkedIn Learning, antes Lynda.com

Ingeniería, Seguridad informática, Seguridad de la información, CONTROL DE ACCESO, Seguridad de datos, Certificación, Guardia de seguridad, Ciberataque, control de acceso, proceso de dar un título, circulo png | PNGWing

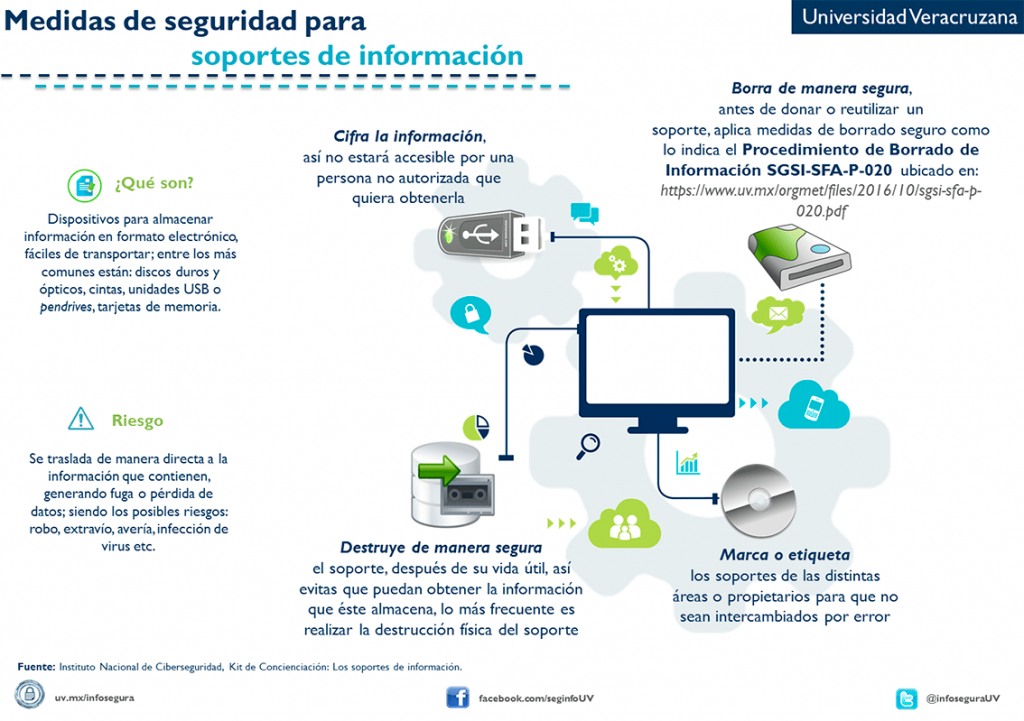

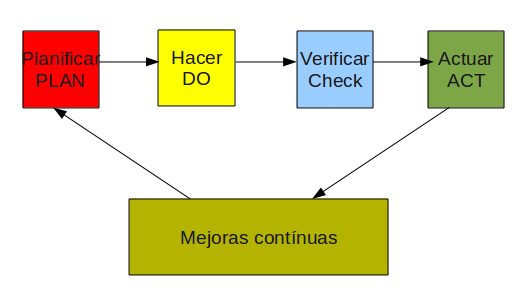

Tu guía para el curso de capacitación sobre concienciación en seguridad, según la norma internacional ISO 27001

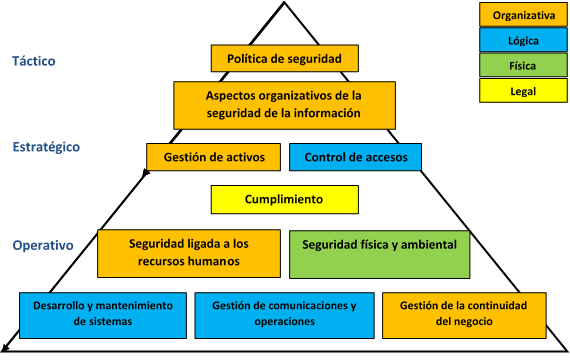

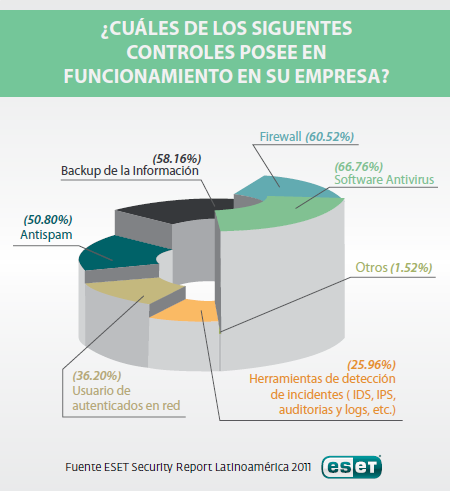

MONOGRÁFICO: Introducción a la seguridad informática - Seguridad de la información / Seguridad informática | Observatorio Tecnológico