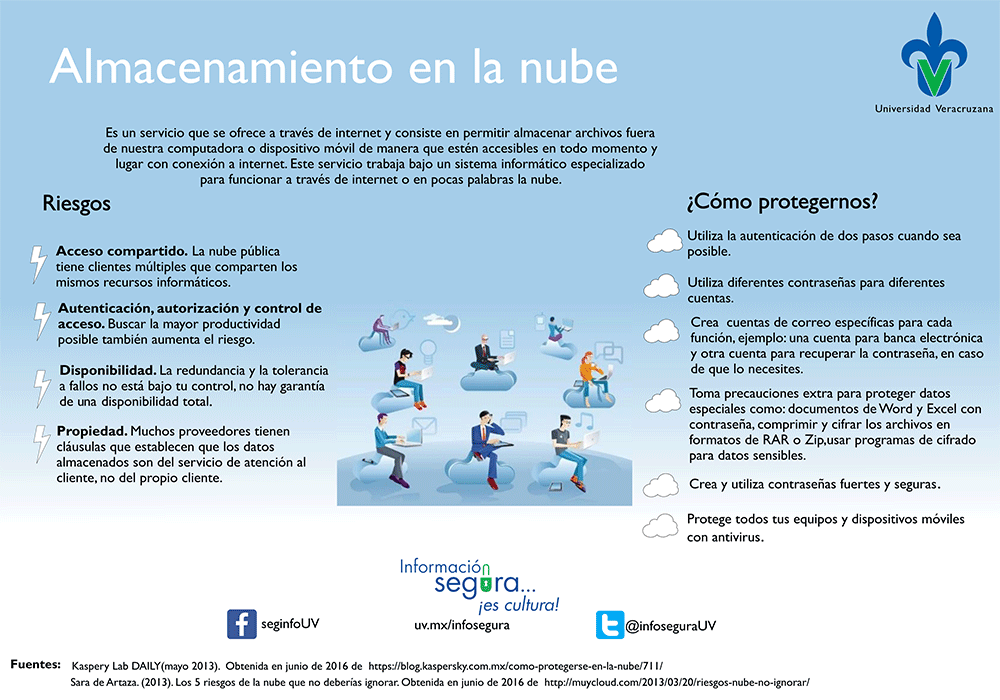

Infografía: ¿Cómo proteger tu información almacenada en servicios en la nube? #InformaciónSeguraesCultura – Seguridad de la información

Reducción de costes recurrentes a través de la gestión del control de accesos en instalaciones industriales desde C.R.A - SGSE - Soluciones Globales de Seguridad Electrónica

![▷ 13 Mejores Software de Control Horario y Presencia [2023] ▷ 13 Mejores Software de Control Horario y Presencia [2023]](https://softwarepara.net/wp-content/uploads/2022/07/13-Mejores-software-de-Control-Horario.jpg)